Agent Tesla 利用六年前漏洞

关键要点

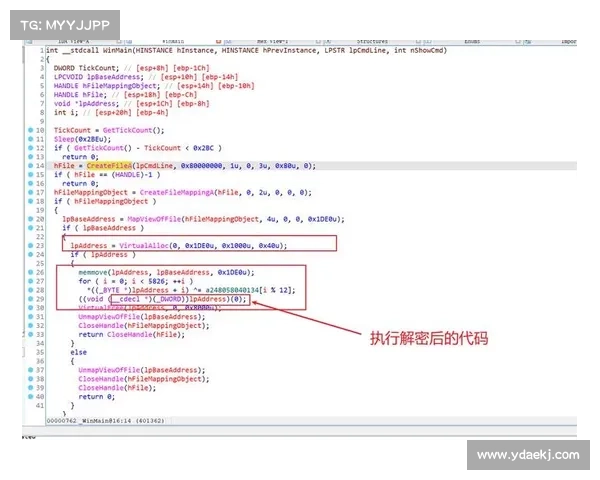

威胁行为者利用了六年前的漏洞 CVE201711882,通过恶意邮件传播 Agent Tesla。CVE201711882 是一个远程代码执行缺陷,存在于 Microsoft Office 的方程编辑器中。Agent Tesla 是一种先进的键盘记录软件,功能包括剪贴板记录、屏幕记录和提取浏览器存储的密码。许多组织运行过时的软件版本,使其容易受到攻击。威胁行为者正利用一个六年前的漏洞 CVE201711882,通过此漏洞将 Agent Tesla 散布到脆弱的 Microsoft Office 版本上。

在 12 月 19 日的博客文章 中,Zscaler 的研究人员表示,CVE201711882 是一个存在于 Microsoft Office 方程编辑器中的远程代码执行漏洞。该漏洞的产生是由于软件在管理对象的系统内存时存在弱点。

研究人员指出,Agent Tesla 的感染过程始于威胁行为者通过带有恶意附件的垃圾邮件进行传播,希望使用过时版本的 Microsoft Excel 的用户打开这些邮件并下载附件。

Twitter加速器APP下载最早在 2014 年被发现的 Agent Tesla,作为一种先进的键盘记录软件,具有剪贴板记录、屏幕键盘记录、屏幕捕捉和从不同网页浏览器提取存储密码的功能。

威胁行为者利用2017年的漏洞,突显了安全专业人员所面临的一个令人沮丧的现实:许多组织不仅未能更新软件,还在使用已经达到生命周期终点的(EOL)版本,远离支持,Bambenek Consulting 的总裁 John Bambenek 表示。

“这让它们成为攻击的轻松目标,”Bambenek 说。“只要软件公司以更快的速度结束软件支持,而组织却无法跟上升级的步伐,互联网将继续分化为安全与不安全的领域。”

Critical Start 的网络威胁研究高级经理 Callie Guenther 补充说,尽管 CVE201711882 漏洞已经存在多年,但仍然具有很好的利用效果,因为它能够以用户级权限执行代码。Guenther 指出,网络钓鱼活动巧妙地使用虚假的 Excel 文档在主题为发票的消息中,使其成为一个强大的威胁。

“这个攻击说明了较早的漏洞如果未被修补,仍然可以成为利用的有效途径,”Guenther 说。“尽管多年前已被指出,CVE201711882 仍然是一个威胁,表明许多系统仍未打补丁或使用过时的软件版本。”

SlashNext 的首席执行官 Patrick Harr 表示,安全专业人士必须理解受到远程访问木马恶意软件攻击所带来的潜在危害。Harr 解释说,这让网络犯罪分子可以秘密控制受害者的计算机,进而实施数据盗窃、间谍活动以及访问敏感系统。

“访问权限通常会被转售,以便实施更具影响力的攻击,包括勒索软件攻击,”Harr 解释道。“阻止 Agent Tesla 的最佳方法是确保你的钓鱼保护能够有效检测并阻止恶意文件附件,包括 Office 文件、html 文件和邮箱之外发送的文件。”